3.1 فهم الأصول الرقمية

الهدف التعليمي: قم بتعريف الأصول الرقمية بوضوح وفهم أشكالها وتصنيفاتها الأساسية على سلسلة الكتل، بالإضافة إلى استخداماتها المتنوعة.

ما هي الأصول الرقمية؟

تُعرَّف الأصول الرقمية بأنها أصول موجودة في شكل رقمي، ويمكن امتلاكها والتحكم فيها، وتمتلك قيمة اقتصادية. في سياق سلسلة الكتل، تشير الأصول الرقمية على وجه التحديد إلى تلك الأصول التي تم إنشاؤها وإصدارها وإدارتها استنادًا إلى تقنية سلسلة الكتل. يتم تسجيل سجلات ملكيتها وتاريخ معاملاتها والقواعد ذات الصلة (التي تحددها العقود الذكية) بشكل آمن وشفاف على دفتر أستاذ لامركزي لسلسلة الكتل.

تصنيف الأصول الرقمية (نظرة عامة)

يمكن تصنيف الأصول الرقمية إلى أنواع مختلفة بناءً على أبعاد مختلفة:

- العملات الرقمية: هذا هو النوع الأكثر شهرة من الأصول الرقمية. وهي عبارة عن رموز أصلية لشبكات بلوك تشين محددة، وعادةً ما تمتلك خصائص العملة.

- العملات المعدنية السائدة: على سبيل المثال، تُستخدم البيتكوين (BTC)، المعروفة باسم "الذهب الرقمي"، في المقام الأول كمخزن للقيمة ووسيلة للتبادل؛ أما الإيثيريوم (ETH)، وهو وقود سلسلة بلوكشين الإيثيريوم، فيُستخدم لدفع رسوم المعاملات (رسوم الغاز) وهو أساس النظامين البيئيين لـ DeFi وNFT.

- العملات البديلة: يشير إلى جميع العملات الرقمية بخلاف البيتكوين، والتي تتنوع على نطاق واسع من حيث الوظيفة والغرض.

- العملات المستقرة عملات مشفرة مصممة للحفاظ على استقرار الأسعار، وعادةً ما تكون مرتبطة بأصل مستقر نسبيًا (مثل الدولار الأمريكي أو اليورو) أو سلعة (مثل الذهب). ومن الأمثلة على ذلك USDT (Tether) و USDC (عملة الدولار الأمريكي) و DAI. وهي بمثابة وسائط تداول وأدوات تحوط في سوق العملات الرقمية.

- الرموز غير القابلة للاستبدال (NFTs): الرموز التي تمثل ملكية أصول رقمية أو مادية فريدة وغير قابلة للتجزئة. تحتوي كل NFT على معلومات تعريف وبيانات وصفية فريدة من نوعها. تشمل التطبيقات الشائعة الفن الرقمي، والمقتنيات، والعناصر داخل اللعبة، والأراضي الافتراضية، وأسماء النطاقات، وبيانات اعتماد العضوية.

- رموز الأمان: الرموز الرقمية التي تمثل ملكية أو حقوق في الأصول المالية التقليدية (مثل أسهم الشركات والسندات والأسهم العقارية وأسهم الصناديق). يخضع إصدار الرموز الرقمية للأوراق المالية وتداولها للوائح الأوراق المالية الصارمة والامتثال لمتطلبات "اعرف عميلك/غسيل الأموال".

- رموز المرافق: الرموز المميزة التي تمنح حامليها حقوق الوصول إلى مشاريع أو منتجات أو خدمات أو وظائف شبكة بلوك تشين محددة. وعادةً ما يتم إصدارها خلال العروض الأولية للعملة (ICOs) ولا تمثل ملكية في الشركة المُصدِرة. على سبيل المثال، تُستخدم عملة Filecoin (FIL) للدفع مقابل خدمات التخزين اللامركزية.

- رموز الحوكمة: الرموز المميزة التي تمنح حامليها حقوق التصويت على اتجاه التطوير وتعديلات المعلمات لبروتوكول بلوك تشين أو تطبيق DApp أو DAO. ومن الأمثلة على ذلك Uniswap (UNI) وMaker (MKR).

استخدامات الأصول الرقمية

تتمتع الأصول الرقمية بمجموعة واسعة من التطبيقات وتستمر في التوسع مع تطور التكنولوجيا:

- المدفوعات وتحويل القيمة: تيسير عمليات تحويل القيمة من نظير إلى نظير سريعة ومنخفضة التكلفة وبلا حدود، وهي مفيدة بشكل خاص في سيناريوهات الدفع عبر الحدود.

- مخزن القيمة: ينظر بعض المستثمرين إلى بعض الأصول الرقمية (مثل البيتكوين) على أنها مخزن للقيمة على غرار الذهب بسبب ندرتها ولامركزيتها وإمكانية مكافحة التضخم.

- الاستثمار والمضاربة: تجذب التقلبات العالية والعوائد المحتملة في سوق الأصول الرقمية العديد من المستثمرين الأفراد والمؤسسات للتداول والاستثمار.

- المشاركة في التمويل اللامركزي (DeFi): تُستخدم للإقراض، وتوفير السيولة (التعدين)، والمراهنة، وتداول المشتقات ضمن بروتوكولات DeFi لكسب العوائد.

- حقوق الوصول والمشاركة في الشبكة: توفر رموز المنفعة إمكانية الوصول إلى خدمات محددة، بينما تمنح رموز الحوكمة حامليها سلطة المشاركة في حوكمة المشروع.

- ترميز الأصول: تحويل الأصول في العالم الحقيقي (RWA) مثل العقارات والأعمال الفنية إلى رموز مميزة على السلسلة لتعزيز سيولتها وقابليتها للقسمة.

- الهوية وأوراق الاعتماد: يمكن أن تمثل NFTs الهويات الرقمية والشهادات التعليمية والعضويات.

3.2 منصات تداول الأصول الرقمية

الهدف التعليمي: اكتسب فهمًا عميقًا للنماذج التشغيلية والوظائف الأساسية والمزايا والعيوب الخاصة بالبورصات المركزية (CEX) والبورصات اللامركزية (DEX)، وتعلم كيفية اختيار منصة التداول المناسبة بناءً على الاحتياجات الفردية.

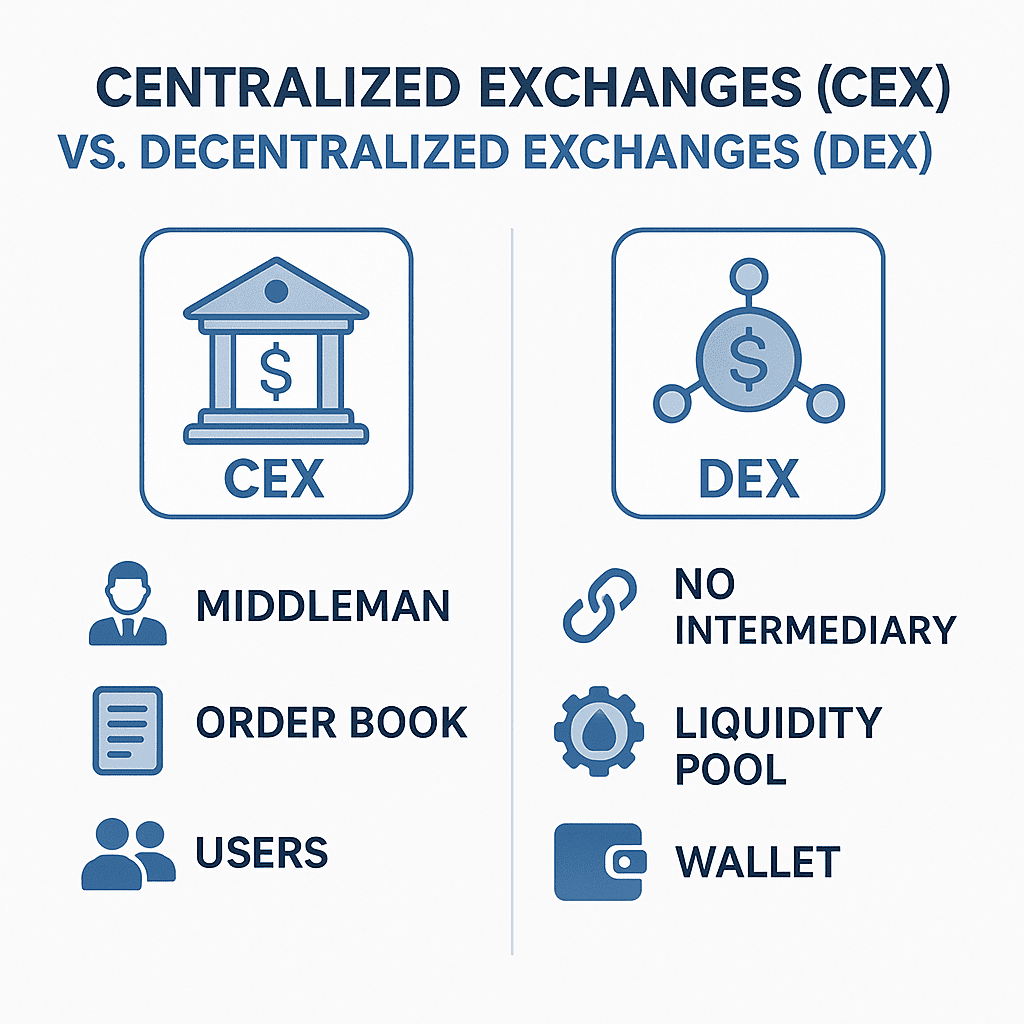

البورصات المركزية (CEX) مقابل البورصات اللامركزية (DEX)

البورصات المركزية (CEX)

- الدور والتشغيل: منصة تداول تديرها وتديرها شركة أو كيان مركزي. يجب على المستخدمين إيداع أصولهم الرقمية في محفظة الحفظ الخاصة بالبورصة قبل الشراء أو البيع داخل نظام دفتر الأستاذ الداخلي للبورصة. تعمل البورصة كوسيط (على غرار نموذج دفتر الطلبات في البورصة التقليدية) وأمين على الأصول. تشمل بورصات CEXs البارزة Binance وCoinbase وKraken.

- المزايا:

- السيولة العالية وعمق التداول: وعادةً ما يكون لدى بورصات CEXs الكبيرة قاعدة مستخدمين كبيرة وحجم تداول واسع، مما يسهل شراء وبيع العملات الرقمية السائدة بسرعة وبأسعار متوقعة.

- ميزات التداول الغنية: تقدم أدوات تداول متنوعة مثل التداول الفوري، والتداول بالرافعة المالية، والعقود الآجلة، وتداول الخيارات، والمنتجات الاستثمارية.

- تجربة سهلة الاستخدام: عادةً ما يتم تصميم الواجهات لتكون بديهية وسهلة الاستخدام، مما يجعلها مناسبة للمبتدئين.

- فيات على المنحدر: تدعم العديد من بورصات CEXs عمليات الإيداع والسحب النقدي (مثل الدولار الأمريكي واليورو)، مما يسهل دخول المستخدم وخروجه.

- دعم العملاء: عادةً ما توفر قنوات دعم العملاء لمساعدة المستخدمين في حل المشكلات.

- العيوب:

- مخاطر حفظ الأصول (مخاطر الطرف المقابل): يتم الاحتفاظ بأصول المستخدم في عهدة مركزية؛ فإذا تعرضت البورصة لهجوم قرصنة أو سرقة داخلية أو سوء إدارة أو إغلاق تنظيمي، فقد يواجه المستخدمون خسائر أو قد لا يتمكنون من سحب أصولهم.

- متطلبات اعرف عميلك/غسيل الأموال: تتطلب معظم بورصات CEXs من المستخدمين إكمال عملية التحقق من الهوية للامتثال للوائح، وهو ما قد لا يلبي احتياجات المستخدمين الذين يسعون إلى إخفاء هويتهم.

- المخاطر التشغيلية المركزية: يمكن أن يتأثر عمل البورصة بنقاط فشل فردية أو تغييرات في السياسة أو عوامل بشرية، مثل التوقف المفاجئ للتداول أو قرارات الإدراج/الشطب.

- شفافية محدودة: قد تفتقر عمليات المطابقة والمقاصة الداخلية للبورصة إلى الشفافية بالنسبة للمستخدمين الخارجيين.

البورصات اللامركزية (DEX)

- المبدأ والتشغيل: تعمل بورصات DEX على أساس عقود البلوك تشين الذكية، مما يسمح للمستخدمين بالتداول مباشرة من محافظهم غير الحافظة (مثل MetaMask) من خلال معاملات الند للند (P2P) أو من الند للند (مثل نماذج AMM). يحتفظ المستخدمون بالسيطرة على مفاتيحهم الخاصة وأصولهم أثناء عملية التداول دون الحاجة إلى إيداع الأصول في البورصة. وتستخدم العديد من بورصات التداول الآلي نموذج صانع السوق الآلي (AMM)، حيث يتم التداول من خلال مجمعات السيولة بدلاً من دفاتر الطلبات التقليدية. ومن أبرز هذه البورصات Uniswap، وSushiswap، وPancakeSwap، وCurve.

- المزايا:

- التحكم الكامل في الأصول: تظل الأصول في محافظ المستخدمين، مما يُقلل من مخاطر الخسارة بسبب عمليات الاختراق أو الإغلاق التي تتعرض لها الصرافة.

- إخفاء الهوية العليا: لا تشترط العديد من بورصات الصرافة الإلزامية "اعرف عميلك"، مما يسمح بمزيد من التداول دون الكشف عن الهوية (مع الحفاظ على شفافية المعاملات على السلسلة).

- اختيار الرموز الأوسع نطاقاً: عادةً ما يكون لدى بورصات DEXs عوائق دخول أقل للرموز الجديدة، مما يسمح للمستخدمين بتداول مجموعة متنوعة أوسع من الرموز الناشئة أو الأصول طويلة الأمد.

- الشفافية وقابلية التحقق: يتم تحديد عمليات التداولات ومجمعات السيولة من خلال عقود ذكية تتسم بالشفافية العلنية ويمكن التحقق منها على سلسلة الكتل.

- العيوب:

- عتبة تجربة المستخدم الأعلى: يتطلب استخدام DEX عادةً أن يكون لدى المستخدمين فهم معين لمحافظ العملات الرقمية ورسوم الغاز والعقود الذكية، وهو ما قد لا يكون مناسبًا للمبتدئين.

- سرعة المعاملات وتكاليفها تعتمد على البلوكتشين الأساسية: تعتمد سرعة تأكيد المعاملات ورسومها (رسوم الغاز) على حالة شبكة البلوكشين الأساسية (على سبيل المثال، رسوم الغاز المرتفعة أثناء ازدحام شبكة الإيثيريوم). يمكن أن تساعد حلول الطبقة الثانية في تخفيف هذه المشكلة.

- السيولة المجزأة: ومقارنةً بالبورصات المركزية الكبيرة، قد يكون لدى بورصات التداول المباشر الفردية أو أزواج تداول محددة سيولة أقل، مما يؤدي إلى انزلاق أكبر أو صعوبة في تنفيذ الأوامر الكبيرة.

- مخاطر ثغرات العقود الذكية: إذا كان عقد DEX الذكي يحتوي على نقاط ضعف، فقد يستغلها المهاجمون لسرقة الأموال من مجمعات السيولة.

- الخسارة غير الدائمة: في نماذج AMM، قد يواجه مزودو السيولة مخاطر الخسارة غير الدائمة.

- عدم وجود فيات على المنحدر: لا تدعم معظم بورصات تداول العملات الرقمية تداول العملات الورقية بشكل مباشر، مما يتطلب من المستخدمين شراء عملات مستقرة أو عملات رقمية سائدة من بورصات CEXs قبل التحويل إلى بورصات DEXs.

كيفية اختيار منصة التداول المناسبة

عند اختيار منصة التداول، ضع في اعتبارك العوامل التالية:

- الأمن: السجل الأمني التاريخي للمنصة، والتدابير الأمنية (مثل نسب تخزين المحفظة الباردة، وصناديق التأمين)، وما إذا كانت المنصة خاضعة للتنظيم من قبل هيئات موثوقة.

- السيولة وعمق التداول: بالنسبة للمتداولين المتكررين أو المتداولين على نطاق واسع، تُعد المنصات ذات السيولة العالية هي الأفضل للمتداولين المتكررين أو المتداولين على نطاق واسع.

- رسوم التداول: قارن بين رسوم المعاملات، ورسوم الإيداع/السحب، ورسوم السحب والإيداع، ومعدلات الاقتراض عبر المنصات المختلفة.

- الرموز وأزواج التداول المدعومة: ما إذا كانت المنصة تقدم الأصول الرقمية وأزواج التداول التي تهتم بها.

- تجربة المستخدم والميزات: ما إذا كانت الواجهة سهلة الاستخدام، والعمليات مريحة، وأدوات التداول المطلوبة (مثل واجهات برمجة التطبيقات، وأنواع الأوامر المتقدمة).

- خدمة العملاء: ما إذا كان دعم العملاء متاحاً في الوقت المناسب وبفعالية.

- الامتثال التنظيمي والقيود الإقليمية: ما إذا كانت المنصة تتوافق مع القوانين واللوائح في موقعك وما إذا كانت تخدم منطقتك.

- الرغبة في المخاطرة الشخصية ومستوى المهارة: إذا كنت تقدّر قيمة التحكم في الأصول ولديك بعض المعرفة التقنية، فقد يكون DEX خيارًا جيدًا؛ أما إذا كنت مبتدئًا أو تفضل العمليات المريحة والميزات المتنوعة، فقد يكون CEX أكثر ملاءمة. يجمع العديد من المستخدمين المتمرسين بين استخدام كل من CEXs و DEXs.

3.3 عمليات التداول الأساسية وأنواع الطلبات

الهدف التعليمي: أتقن تسجيل الحساب، والتحقق من الهوية، وإيداع/سحب الأصول، وأنواع الأوامر الشائعة على منصات التداول المركزية.

تسجيل الحساب والتحقق من الهوية (KYC/KYT نظرة عامة)

(في المقام الأول لبورصة CEX)

- تسجيل حساب: قم بزيارة الموقع الإلكتروني الرسمي للبورصة المركزية المختارة أو قم بتنزيل تطبيقها الرسمي. وعادةً ما يتطلب التسجيل استخدام عنوان بريد إلكتروني أو رقم هاتف صالح وإعداد كلمة مرور قوية بما فيه الكفاية لتسجيل الدخول. قم دائمًا بتمكين المصادقة الثنائية (2FA) لتعزيز أمان الحساب.

- التحقق من الهوية (KYC - اعرف عميلك): للامتثال للوائح العالمية لمكافحة غسيل الأموال (AML) ولوائح مكافحة تمويل الإرهاب (CFT)، تطلب معظم بورصات CEXs من المستخدمين إكمال التحقق من الهوية. ترتبط مستويات "اعرف عميلك" عمومًا بحدود تداول المستخدم، وحدود السحب، وميزات الخدمة المتاحة. تشمل عمليات "اعرف عميلك" الشائعة ما يلي:

- تقديم المعلومات الشخصية الأساسية: الاسم والجنسية وتاريخ الميلاد والعنوان السكني.

- تحميل وثائق الهوية: عادةً ما تكون المستندات الصادرة عن الحكومة سارية المفعول مثل بطاقات الهوية (الأمامية والخلفية) أو صفحة المعلومات الشخصية لجواز السفر أو رخص القيادة.

- التحقق من التعرف على الوجه: قد يُطلب من المستخدمين التقاط صورة سيلفي وهم يحملون مستندهم أو إجراء فحوصات التحقق من حيوية المستند (على سبيل المثال، الرمش باليد أو إدارة الرأس حسب التعليمات).

- إثبات العنوان: قد تتطلب عمليات التحقق من المستوى الأعلى فواتير مرافق حديثة أو كشوف حسابات بنكية كدليل على الإقامة.

- KYT (اعرف معاملتك): قد تراقب البورصات أيضًا سلوك التداول الخاص بالمستخدمين (KYT) لاكتشاف ومنع غسيل الأموال والاحتيال والأنشطة غير القانونية الأخرى. وعادةً ما يتم تنفيذ هذا الجزء تلقائيًا في الخلفية.

إيداع وسحب الأصول

- الإيداع: قم بتحويل الأصول الرقمية من محفظتك الشخصية أو منصات أخرى إلى حسابك في البورصة. تشمل الخطوات ما يلي:

- في صفحة الأصول أو المحفظة الخاصة بالبورصة، حدد العملة الرقمية التي ترغب في إيداعها.

- ستوفر لك البورصة عنوان إيداع مخصص و/أو بطاقة/علامة إيداع (بعض العملات الرقمية تتطلب ذلك).

- حرجة: تأكّد من أن شبكة الإيداع المختارة (سلسلة الكتل، مثل ERC-20 أو TRC-20 أو BEP-20 أو Solana، إلخ) تتطابق مع الشبكة التي اخترتها عند التحويل من محفظتك الخارجية. قد يؤدي اختيار الشبكة الخاطئة إلى فقدان الأصول بشكل دائم.

- ابدأ التحويل من محفظتك الخارجية إلى عنوان الإيداع المُقدَّم. انتظر حتى تقوم شبكة البلوكتشين بتأكيد المعاملة، وستظهر الأصول في حساب الصرف الخاص بك.

- الانسحاب: حوِّل الأصول الرقمية من حسابك في البورصة إلى محفظتك الشخصية أو إلى منصة أخرى. تشمل الخطوات ما يلي:

- في صفحة الأصول أو المحفظة الخاصة بالبورصة، حدد العملة الرقمية التي ترغب في سحبها.

- أدخل عنوان محفظة الاستلام الخارجية ومبلغ السحب. مرة أخرى، تأكد من تطابق شبكة السحب مع الشبكة التي تدعمها محفظة الاستقبال.

- وعادةً ما تفرض البورصة رسوم سحب.

- بعد إكمال التحقق من الأمان (مثل رمز التحقق من البريد الإلكتروني أو رمز التحقق عبر الهاتف أو رمز المصادقة الثنائية)، أرسل طلب السحب وانتظر حتى تتم معالجة البورصة وتأكيد سلسلة الكتل.

أنواع الطلبات الشائعة

- طلب السوق: قم بشراء أو بيع كمية محددة من الأصول على الفور بأفضل سعر متاح في السوق. وتتمثل الميزة في التنفيذ السريع، مما يضمن تقريبًا تنفيذ الصفقة. الجانب السلبي هو أنه أثناء التقلبات السريعة في السوق أو انخفاض السيولة، قد يختلف سعر التنفيذ الفعلي اختلافًا كبيرًا عن السعر الذي يظهر عند وضع الأمر (المعروف باسم "الانزلاق السعري").

- أمر محدد: يسمح لك بتعيين سعر شراء محدد (لا يتجاوز هذا السعر) أو سعر بيع (لا يقل عن هذا السعر). لن يتم تنفيذ الأمر إلا عندما يصل سعر السوق إلى الحد الذي حددته أو أفضل من ذلك. الميزة هي التحكم الدقيق في سعر التنفيذ. أما الجانب السلبي فهو أنه إذا لم يصل سعر السوق إلى الحد الذي حددته، فقد يظل الأمر غير مُنفَّذ لفترة طويلة أو قد لا يُنفَّذ أبدًا.

- أمر إيقاف الخسارة أداة لإدارة المخاطر. عندما يصل سعر السوق إلى سعر بدء وقف الخسارة المحدد مسبقًا، سيقوم النظام تلقائيًا بإنشاء أمر سوق (أو أمر محدد، يُعرف باسم أمر وقف الخسارة) لبيع الأصل، مما يحد من الخسائر المحتملة.

- طلبية أخذ الأرباح يشبه أمر وقف الخسارة ولكنه يُستخدم لجني الأرباح. عندما يصل سعر السوق إلى سعر تحفيز جني الأرباح المحدد مسبقًا، سيقوم النظام تلقائيًا بإنشاء أمر سوق (أو أمر محدد) لبيع الأصل.

- أمر OCO (واحد يلغي الآخر): يضع أمرين في نفس الوقت (عادةً ما يكون أحدهما أمرًا محددًا والآخر أمر إيقاف خسارة أو أمر إيقاف حد). عندما يتم تفعيل أحد الأمرين كليًا أو جزئيًا، يتم إلغاء الأمر الآخر تلقائيًا. يُستخدم هذا عادةً لتعيين أهداف الربح وحدود الخسارة في وقت واحد.

فهم واجهة التداول وأساسيات الرسم البياني بالشموع اليابانية

- واجهة التداول: تتضمن واجهة التداول في البورصات الرئيسية عادةً المجالات الأساسية التالية:

- منطقة الرسم البياني بالشمعدان: يعرض اتجاه السعر لزوج التداول المحدد على فترات زمنية مختلفة (على سبيل المثال، دقيقة واحدة، 5 دقائق، ساعة واحدة، يوميًا).

- دفتر الطلبات: يعرض جميع أوامر الشراء (العطاءات) وأوامر البيع (الطلبات) المعلقة في الوقت الفعلي، بالإضافة إلى الأسعار والكميات المقابلة لها.

- أحدث تاريخ التجارة: يعرض قائمة متجددة بالصفقات المكتملة، بما في ذلك الأسعار والكميات.

- لوحة إدخال الطلبات: يقوم المستخدمون بتحديد أنواع الأوامر (السوق، الحد، وما إلى ذلك)، وإدخال الأسعار (للأوامر المحددة)، والكميات، وتنفيذ عمليات الشراء أو البيع.

- أرصدة الأصول ومعلومات المركز المالي: يعرض الأرصدة المتاحة والموجودات من العملات الرقمية ذات الصلة في حساب المستخدم.

- أساسيات الرسم البياني بالشمعدان تُعد الرسوم البيانية بالشموع اليابانية من بين أهم الأدوات في التحليل الفني. تمثل كل شمعة تقلبات الأسعار خلال فترة زمنية محددة وتتضمن أربع نقاط سعرية رئيسية:

- مفتوح: السعر في بداية الفترة.

- أغلق: السعر في نهاية الفترة.

- عالية: أعلى سعر تم الوصول إليه خلال هذه الفترة.

- منخفضة: أدنى سعر تم الوصول إليه خلال الفترة.

يتكون "جسم" الشمعة من سعري الفتح والإغلاق. إذا كان سعر الإغلاق أعلى من سعر الفتح (يشير إلى ارتفاع)، عادةً ما يظهر جسم الشمعة باللون الأخضر أو الأبيض (شمعة صاعدة)؛ إذا كان سعر الإغلاق أقل من سعر الفتح (يشير إلى انخفاض)، عادةً ما يظهر الجسم باللون الأحمر أو الأسود (شمعة هابطة). يُطلق على الخطوط الموجودة أعلى وأسفل الجسم اسم "الظلال"، حيث يمثل الظل العلوي القمة والظل السفلي يمثل القاع. يمكن أن تعكس أنماط الشموع المختلفة الاتجاه الصعودي أو الهبوطي للسوق والتغيرات المحتملة في الاتجاه.

3.4 إدارة المخاطر في تداول الأصول الرقمية

الهدف التعليمي: كوّن وعيًا قويًا بالمخاطر، وحدد أنواع المخاطر الرئيسية في تداول الأصول الرقمية، وتعلّم استراتيجيات أساسية ولكنها ضرورية للتحكم في المخاطر ومبادئ إدارة رأس المال.

مخاطر تقلبات السوق

يُعرف سوق الأصول الرقمية بتقلباته الشديدة في الأسعار، حيث من المحتمل أن تشهد الأسعار ارتفاعات أو انخفاضات سريعة في فترة قصيرة. وهذا يعني أن المستثمرين قد يواجهون مكاسب محتملة كبيرة ولكن قد يواجهون أيضًا مخاطر خسارة كبيرة محتملة. من الضروري إدراك هذا التقلب واستثمار الأموال التي يمكن تحمل خسارتها فقط.

المخاطر الأمنية للمنصة

- البورصات المركزية (CEX): قد تكون أهدافًا لهجمات القرصنة، أو السرقة الداخلية، أو الأعطال الفنية، أو الإيقاف التشغيلي، أو الإغلاق التشغيلي، أو الإجراءات التنظيمية المفاجئة، مما يؤدي إلى خسائر محتملة أو عدم القدرة على سحب الأموال المخزنة في البورصة.

- البورصات اللامركزية (DEX): يعتمد جوهرها على العقود الذكية، والتي قد تحتوي على نقاط ضعف يمكن استغلالها من قِبل المهاجمين، مما يؤدي إلى سرقة الأموال من مجمعات السيولة.

مخاطر السيولة

قد تواجه بعض العملات ذات رؤوس الأموال المنخفضة في السوق، أو الرموز المُصدرة حديثًا، أو الأصول المتداولة في البورصات الصغيرة مشكلات في السيولة. ويعني ذلك أنه قد يكون من الصعب شراء أو بيع كميات كافية من الأصول بسرعة بالأسعار المتوقعة عند الحاجة، أو قد تؤثر الصفقات الكبيرة على أسعار السوق بشكل كبير (انزلاق سعر مرتفع).

المخاطر التشغيلية

وتشمل هذه الأخطاء أخطاء المستخدم (مثل إدخال عناوين غير صحيحة، واختيار شبكة خاطئة، وكشف المفاتيح الخاصة)، وعمليات الاحتيال الاحتيالية، وهجمات البرمجيات الخبيثة.

مخاطر التداول العاطفي (FOMO/FUD)

- الخوف من الضياع (FOMO): عندما ترتفع السوق بسرعة، قد يشتري المستثمرون بشكل أعمى خوفًا من تفويت الفرصة، وغالبًا ما يقومون بالشراء عند القمم المؤقتة.

- FUD (الخوف وعدم اليقين والشك): خلال الأخبار السلبية أو انخفاضات الأسعار، قد يُصاب المستثمرون بالذعر ويبيعون الأصول، وربما عند نقاط منخفضة غير ضرورية.

يجب أن تستند القرارات إلى تحليل عقلاني وخطط تداول راسخة بدلاً من عواطف السوق قصيرة الأجل.

وضع خطة للتداول ومبادئ إدارة رأس المال

هذا هو حجر الزاوية في إدارة المخاطر.

- DYOR (قم بأبحاثك بنفسك): قبل الاستثمار في أي أصل رقمي، قم بإجراء بحث شامل ومستقل. افهم أساسيات المشروع (الورقة البيضاء، وخلفية الفريق، والبنية التقنية، والرموز الرمزية)، وآفاق السوق، ونشاط المجتمع، والمشهد التنافسي. تجنب الثقة العمياء في التوصيات أو ما يسمى "المعلومات الداخلية".

- قم بتعيين نقاط واضحة لإيقاف الخسارة وجني الأرباح: قبل تنفيذ كل صفقة، حدد أسعارًا معقولة لإيقاف الخسارة والأرباح المستهدفة بناءً على مدى تحملك للمخاطر وتحليل السوق، والتزم بهذه الحدود بدقة. يساعد هذا في التحكم في الحد الأقصى للخسارة في الصفقات الفردية ويؤمن الأرباح عند الوصول إلى المكاسب المتوقعة.

- التنويع: "لا تضع كل بيضك في سلة واحدة." قم بتخصيص الأموال عبر أنواع وقطاعات مختلفة وأصول رقمية أو استراتيجيات استثمارية أقل ترابطًا لتقليل مخاطر المحفظة الإجمالية. ومع ذلك، تجنب الإفراط في التنويع، مما قد يجعل الإدارة صعبة ويقلل من العوائد المحتملة.

- تحجيم الموضع: تحكم في المبلغ المستثمر في كل صفقة كنسبة من إجمالي أموالك القابلة للاستثمار. على سبيل المثال، حدد الحد الأقصى للخسارة في كل صفقة بحيث لا تتجاوز 1%-2% من إجمالي رأس المال. يساعد ذلك على منع الخسائر الكبيرة من التأثير على نفسية التداول الإجمالية وصحة الحساب.

- تجنب الرافعة المالية المفرطة: في حين أن التداول بالرافعة المالية يمكن أن يضخم الأرباح، إلا أنه يضخم الخسائر أيضًا، مما قد يؤدي إلى التصفية. يجب على المبتدئين توخي الحذر الشديد عند استخدام الرافعة المالية أو تجنبها تمامًا. حتى المتداولين المتمرسين يجب أن يتحكموا بصرامة في نسب الرافعة المالية والصفقات.

- التقييم المنتظم وتعديل الاستراتيجيات: تتغير ظروف السوق باستمرار، يجب عليك مراجعة أداء التداول الخاص بك على أساس منتظم، وتلخيص تجربتك والدروس المستفادة، وإجراء تعديلات في الوقت المناسب على استراتيجيات التداول وخطط إدارة المخاطر الخاصة بك وفقًا لبيئة السوق ووضعك الخاص.

3.5 ممارسات أمن الأصول في التداول

الهدف التعليمي: إتقان أساليب تشغيلية محددة ومبادئ أساسية لحماية أمن الأصول الشخصية خلال جميع مراحل تداول الأصول الرقمية.

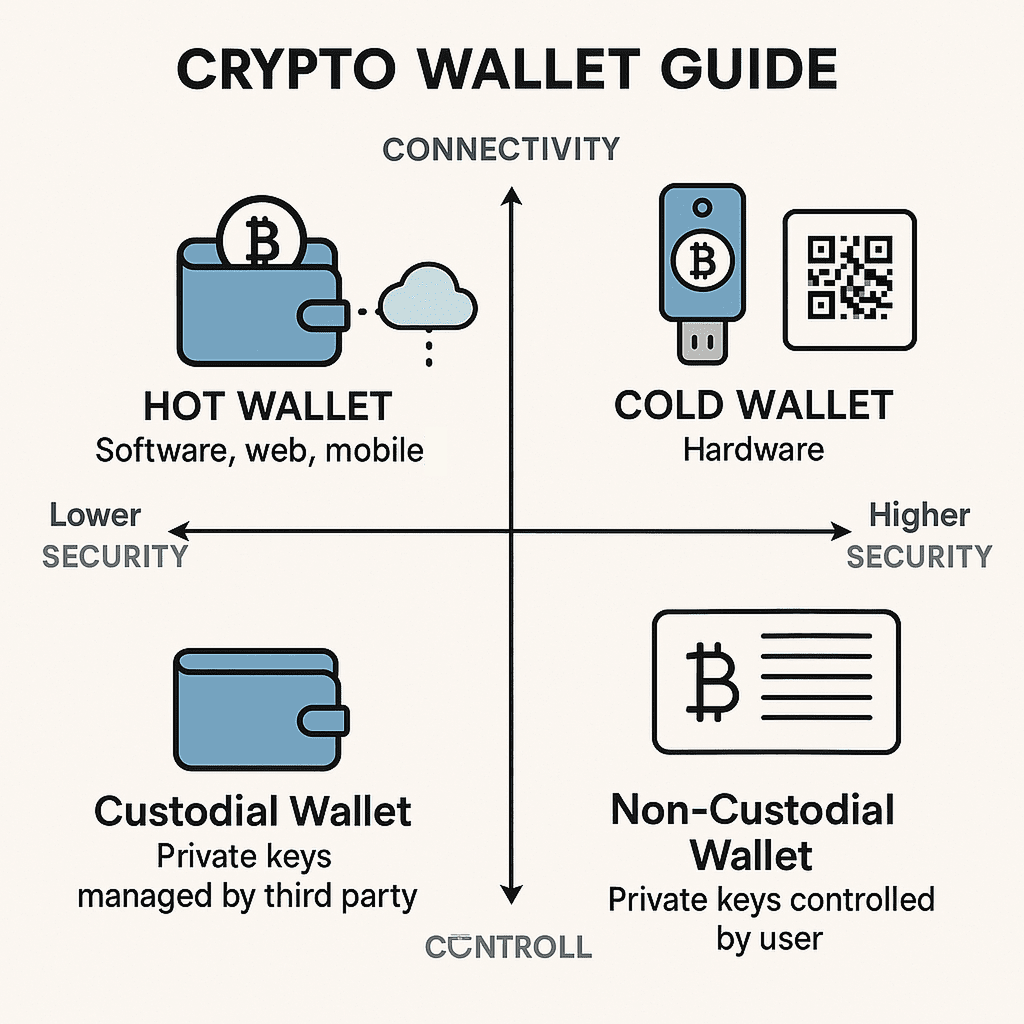

التخزين المتدرج واستراتيجية "الفصل البارد والساخن"

هذا هو المبدأ الأساسي لحماية الأصول الكبيرة.

- المحفظة الباردة (محافظ الأجهزة في المقام الأول): تُستخدم لتخزين غالبية (على سبيل المثال، 80%-90%) الأصول الرقمية التي لا يتم تداولها بشكل متكرر والمخصصة للاحتفاظ بها على المدى الطويل. يتم تخزين المفاتيح الخاصة في المحافظ الباردة دون اتصال بالإنترنت، مما يزيد من الحماية ضد هجمات القرصنة عبر الإنترنت.

- المحفظة الساخنة (محافظ البرمجيات/حسابات التبادل): تُستخدم لتخزين كمية صغيرة (على سبيل المثال، 10%-20%) من الأصول التي من المتوقع استخدامها للتداول أو المدفوعات أو التفاعل مع تطبيقات DApps على المدى القريب. على الرغم من أنها مريحة، إلا أنها تنطوي على مخاطر أعلى بسبب طبيعتها على الإنترنت.

نقل كميات أكبر متراكمة من الأصول المتراكمة بانتظام من المحفظة الساخنة إلى المحفظة الباردة للتخزين الآمن.

تعزيز أمان حساب منصة التداول

- تعيين كلمات مرور فريدة وقوية لتسجيل الدخول: قم بإنشاء كلمات مرور معقدة لكل حساب تبادل تختلف عن تلك المستخدمة في مواقع الويب الأخرى، بحيث تتضمن أحرفًا كبيرة وصغيرة وأرقامًا وأحرفًا خاصة. قم بتغيير كلمات المرور هذه بانتظام، وفكر في استخدام مدير كلمات مرور لإنشاء كلمات المرور وتخزينها.

- تمكين المصادقة الثنائية (2FA): يجب تمكين المصادقة الثنائية في جميع الحسابات في البورصات التي تدعم المصادقة الثنائية. أعط الأولوية لتطبيقات كلمة المرور لمرة واحدة المستندة إلى الوقت (مثل Google Authenticator أو Authy)، والتي تعتبر أكثر أمانًا من رموز التحقق عبر الرسائل النصية القصيرة (يمكن أن تكون المصادقة الثنائية عبر الرسائل النصية القصيرة عرضة لهجمات تبديل بطاقة SIM). إذا أمكن، ضع في اعتبارك استخدام مفاتيح أمان الأجهزة (مثل YubiKey) للمصادقة الثنائية.

- عناوين السحب من القائمة البيضاء: إذا كانت البورصة توفر هذه الميزة، فتأكد من تمكينها. أضف عناوين المحفظة الشخصية شائعة الاستخدام والتي تم التحقق منها إلى القائمة البيضاء. وبهذه الطريقة، حتى إذا تم اختراق الحساب، يمكن للمهاجمين سحب الأصول إلى هذه العناوين المحددة مسبقًا فقط، مما يزيد من صعوبة السرقة.

- إدارة أمان مفتاح واجهة برمجة التطبيقات (API): إذا كنت بحاجة إلى إنشاء مفاتيح API لروبوتات التداول أو الاتصال بخدمات طرف ثالث، التزم بمبدأ الامتيازات الأقل، ومنح الأذونات الضرورية فقط (على سبيل المثال، إذا كانت هناك حاجة إلى قراءة البيانات فقط، فلا تمنح أذونات التداول أو السحب). تعيين القائمة البيضاء لعناوين IP لمفاتيح واجهة برمجة التطبيقات وتدويرها بانتظام. قم بحماية المفتاح السري لواجهة برمجة التطبيقات وتجنب كشفه.

- ربط الجهاز ومراقبة تسجيل الدخول: تقدم بعض التبادلات ميزات لربط الأجهزة شائعة الاستخدام والتحقق من سجل تسجيل الدخول. راجع بانتظام بحثاً عن أي أنشطة غير معتادة لتسجيل الدخول.

منع هجمات التصيد الاحتيالي وهجمات الهندسة الاجتماعية

- تحقق من عناوين URL الرسمية: قبل تسجيل الدخول إلى المواقع الإلكترونية الخاصة بالصرافة أو المحفظة، تأكد من أن عنوان URL في شريط عنوان المتصفح هو النطاق الرسمي الصحيح، مع توخي الحذر من مواقع التصيد الاحتيالي المتشابهة في التهجئة. من الأفضل وضع إشارة مرجعية على عناوين URL الرسمية المستخدمة بشكل متكرر.

- لا تثق في رسائل البريد الإلكتروني أو الرسائل أو منشورات وسائل التواصل الاجتماعي المجهولة: لن يطلب منك المسؤولون أبدًا كلمة مرور حسابك أو رموز المصادقة الثنائية أو المفاتيح الخاصة أو عبارات ذاكريّة من خلال هذه القنوات، ولن يطلبوا منك النقر على روابط "ترقيات الحساب" أو تحويل الأموال إلى "عنوان آمن".

- احذر من التطبيقات المزيفة أو ملحقات المتصفح: لا تقم بتنزيل تطبيقات الصرافة أو برامج المحفظة إلا من المواقع الإلكترونية الرسمية أو متاجر التطبيقات الموثوقة.

- التحقق من نشاط الحساب والتراخيص بانتظام: قم بتسجيل الدخول بشكل دوري للتحقق من سجلات المعاملات وسجل تسجيل الدخول والتراخيص لحسابك في البورصة وعناوين المحفظة على السلسلة. قم على الفور بإلغاء أي تفويضات DApp لم تعد هناك حاجة إليها أو تبدو مشبوهة.

استخدام بيئات وأجهزة الشبكة الآمنة

- تجنب إجراء عمليات التداول أو تسجيل الدخول إلى حسابات حساسة على أجهزة الكمبيوتر العامة أو شبكات الواي فاي العامة غير الآمنة.

- تأكد من أن جهاز الكمبيوتر الشخصي والجهاز المحمول المستخدم في التداول يحتويان على أحدث إصدارات أنظمة التشغيل والمتصفحات وبرامج مكافحة الفيروسات، وأنهما خاليان من الإصابات بالبرمجيات الخبيثة.

تحذير الحالة: أهمية أمن معلومات الأصول الشخصية

وكما أبرزت قضية الاختطاف التي وقعت في جنوب أفريقيا في عام 2024، والتي تورط فيها أصحاب العملات الرقمية في جنوب أفريقيا، فإن مثل هذه الحوادث الخبيثة تؤكد أهمية حماية المعلومات الشخصية وممتلكات الأصول في مجال الأصول الرقمية. تجنّب التباهي بالثروة في الأماكن العامة أو الإفراط في الكشف عن المعلومات المتعلقة بالممتلكات الكبيرة من العملات الرقمية، لأن ذلك يمكن أن يقلل من خطر أن تصبح هدفاً للجرائم الحقيقية. من الضروري اعتماد توعية وتدابير أمنية متعددة الطبقات وشاملة.

3.6 أساسيات تقييم الأصول الرقمية ومتطلبات الامتثال

الهدف التعليمي: اكتساب إطار عمل أولي لطرق التقييم الشائعة للأصول الرقمية وفهم مفاهيم الامتثال الضريبي الأساسية، لا سيما باستخدام لوائح مصلحة الضرائب الأمريكية في الولايات المتحدة كمثال.

مقدمة في أساسيات تقييم الأصول الرقمية

يُعد تقييم الأصول الرقمية مجالاً معقداً ولا يزال في طور التطور، ولا يوجد نموذج قياسي موحد ومقبول على نطاق واسع. وتشمل الأطر والاعتبارات التحليلية الشائعة ما يلي:

- التحليل الأساسي: على غرار تحليل الأسهم التقليدي، يهدف هذا التحليل إلى تقييم القيمة الجوهرية للأصل الرقمي (أو المشروع/البروتوكول الأساسي له). وتشمل الاعتبارات عادةً ما يلي:

- الورقة البيضاء للمشروع والبنية التقنية: رؤية المشروع والمشاكل التي يعالجها والابتكار والجدوى والأمان في حلوله التقنية.

- خلفية الفريق وقدرته على التنفيذ: تجربة أعضاء الفريق الأساسيين وخبرتهم وسمعتهم في هذا المجال، والتقدم المحرز في تطوير المشروع وتحقيق خارطة الطريق.

- التوكنات إجمالي المعروض من التوكنات، وآليات التوزيع (نسب للفريق، والمستثمرين، والمجتمع)، وجداول الإصدار، والاستخدامات الأساسية (الدفع، والحوكمة، والمراهنة)، وآليات الحرق، واستدامة نماذج الحوافز.

- طلب السوق وحالات الاستخدام: حجم السوق المستهدف، ونقاط الألم الفعلية التي تمت معالجتها، وإمكانية تبني المستخدم لها، وتأثيرات الشبكة.

- نشاط المجتمع وقاعدة المستخدمين: حجم المجتمع ومشاركته، ونشاط المطورين، وعدد العناوين النشطة على السلسلة، وأحجام المعاملات، وما إلى ذلك.

- المشهد التنافسي والشراكات: الموقع التنافسي للمشروع في قطاعه ومزايا التمايز والعلاقات التعاونية مع المشاريع أو المؤسسات الأخرى.

- تحليل البيانات على السلسلة: تحليل البيانات المقدمة من مستكشفي البلوكتشين، مثل حجم المعاملات وتوزيع حاملي العملات الرمزية والتحويلات الكبيرة وبيانات تفاعل العقود الذكية، لتقييم صحة الشبكة ومعنويات السوق.

- التحليل الفني: دراسة المخططات البيانية التاريخية للأسعار، وبيانات حجم التداول، والمؤشرات الفنية المختلفة لتحديد اتجاهات السوق، ومستويات الدعم/المقاومة، وإشارات الشراء/البيع للتنبؤ بتحركات الأسعار في المستقبل. تشمل الأدوات الشائعة أنماط الشموع وخطوط الاتجاه والمتوسطات المتحركة ومؤشر القوة النسبية (RSI) ومؤشر القوة النسبية (MACD). يركز التحليل الفني بشكل أكبر على سيكولوجية السوق وسلوك السعر بدلاً من التركيز على القيمة الجوهرية للمشروع نفسه.

- طريقة التقييم النسبي: مقارنة الأصل المستهدف بالأصول (أو المشاريع) المماثلة المماثلة في السوق بناءً على مؤشرات رئيسية (مثل القيمة السوقية/عدد المستخدمين، والقيمة السوقية/ حجم التداول، ونسب السعر إلى المبيعات) لتحديد ما إذا كان تقييمه معقولاً.

- نماذج تقييم المؤسسات المهنية للمؤسسات المهنية: تقوم بعض مؤسسات وصناديق أبحاث الأصول الرقمية المحترفة (مثل HashKey Capital) بتطوير نماذج تقييم أكثر تعقيدًا ومتعددة الأبعاد قد تجمع بين عوامل الاقتصاد الكلي، وآفاق تطور الصناعة، ودورات الابتكار التكنولوجي، والبيئات التنظيمية، وتستخدم أطر تقييم متباينة لأنواع مختلفة من الأصول الرقمية (مثل عملات L1 ورموز بروتوكول DeFi، ورموز NFTs، وما إلى ذلك). ومع ذلك، عادةً لا يتم الإفصاح عن هذه النماذج علنًا.

متطلبات الامتثال (نظرة عامة موجزة باستخدام المعاملة الضريبية لمصلحة الضرائب الأمريكية كمثال)

المعاملة الضريبية للأصول الرقمية

في الولايات المتحدة، تُصنف دائرة الإيرادات الداخلية (IRS) بشكل عام العملات الرقمية والأصول الرقمية على أنها "ممتلكات" بدلاً من "عملة" لأغراض ضريبية. وهذا يعني أن جميع المعاملات التي تنطوي على أصول رقمية تقريباً قد تؤدي إلى أحداث خاضعة للضريبة.

الأحداث الشائعة الخاضعة للضريبة:

- بيع الأصول الرقمية مقابل العملات الورقية: على سبيل المثال، بيع البيتكوين بالدولار الأمريكي.

- استبدال أصل رقمي بآخر: على سبيل المثال، استخدام البيتكوين لشراء الإيثيريوم.

- استخدام الأصول الرقمية لشراء السلع أو الخدمات: على سبيل المثال، شراء القهوة بالبيتكوين.

- استلام الأصول الرقمية كتعويض: على سبيل المثال، عادةً ما يُنظر إلى الأصول الرقمية التي يتم الحصول عليها من خلال التعدين أو الرهان أو الإنزال الجوي أو تعويضات العمل على أنها دخل ويتم فرض ضرائب عليها بناءً على قيمتها السوقية العادلة وقت استلامها.

الأرباح والخسائر الرأسمالية:

عند بيع الأصول الرقمية المحتفظ بها أو استبدالها، إذا تجاوز سعر البيع (أو القيمة السوقية العادلة في وقت الاستبدال) أساس التكلفة (عادةً السعر الذي دفعته مقابل الأصل بالإضافة إلى رسوم المعاملات ذات الصلة)، تتحقق مكاسب رأسمالية وتخضع للضريبة. على العكس من ذلك، إذا كان سعر البيع أقل من أساس التكلفة، تحدث خسائر رأسمالية، والتي يمكن أن تعوض المكاسب الرأسمالية الأخرى وربما الدخل العادي ضمن حدود معينة. تؤثر مدة الاحتفاظ بالأصل (عادةً ما تكون سنة واحدة) على معدل ضريبة الأرباح الرأسمالية (عادةً ما تكون معدلات الأرباح الرأسمالية قصيرة الأجل أعلى من المعدلات طويلة الأجل).

التزامات حفظ السجلات:

يتحمل دافعو الضرائب مسؤولية التسجيل الدقيق والشامل لجميع معاملات الأصول الرقمية، بما في ذلك تواريخ المعاملات وأنواع وكميات الأصول المشتراة/المباعة (أو المتبادلة) والأسعار (في شكل عملات ورقية) ورسوم المعاملات وعناوين الأطراف الأخرى (في حالات معينة). تشكل هذه السجلات الأساس لحسابات الضرائب وعمليات التدقيق المحتملة.

متطلبات إعداد التقارير والاتجاهات التنظيمية:

يجب على دافعي الضرائب في الولايات المتحدة الإبلاغ عن أنشطة تداول الأصول الرقمية والدخل/الأرباح ذات الصلة في إقراراتهم الضريبية السنوية. عززت مصلحة الضرائب الأمريكية جهودها التنظيمية والتنفيذية بشكل متزايد فيما يتعلق بتداول الأصول الرقمية. على سبيل المثال، بدءًا من عام 2025، ستطلب الولايات المتحدة من بورصات العملات الرقمية والوسطاء تقديم نماذج ضريبية من السلسلة 1099 (مثل 1099-DA) إلى مصلحة الضرائب الأمريكية والمستخدمين، والتي توضح بالتفصيل معلومات تداول الأصول الرقمية للعملاء، مما سيعزز بشكل كبير من شفافية الامتثال الضريبي.

ملاحظة مهمة:

قانون الضرائب معقد للغاية، ويختلف حسب البلد/المنطقة، ويتطور باستمرار. إن المقدمة أعلاه للمعاملة الضريبية في الولايات المتحدة هي معلومات عامة ولا تشكل نصيحة ضريبية. بالنسبة للمشكلات الضريبية الخاصة بالأصول الرقمية، استشر مستشار ضرائب محترف أو محاسب في ولايتك القضائية.

3.7 الاتجاهات الحديثة وحالات الأمان في تداول الأصول الرقمية

الهدف التعليمي: فهم الأنواع الرئيسية للتهديدات الأمنية التي تواجه سوق تداول الأصول الرقمية في الوقت الحالي، والتعرف على تطور البيئة التنظيمية وتأثيرها المحتمل على السوق، والتركيز على التطورات في تقنيات أمن منصات التداول.

نظرة عامة على المخاطر الأمنية للتجارة العالمية

يواجه متداولو الأصول الرقمية مجموعة متنوعة من التهديدات الأمنية ويجب أن يظلوا متيقظين:

- التصيّد الاحتيالي لا يزال أحد أكثر أساليب الهجوم شيوعًا وضررًا في مجال الأصول الرقمية. ينشئ المهاجمون صفحات مزيفة لتسجيل الدخول إلى البورصة، أو ينتحلون صفة رسائل البريد الإلكتروني الرسمية، أو يستخدمون تطبيقات/إضافات متصفح خبيثة، أو ينشئون حسابات خدمة عملاء مزيفة على وسائل التواصل الاجتماعي لخداع المستخدمين لإدخال بيانات اعتماد تسجيل الدخول (اسم المستخدم وكلمة المرور)، أو رموز المصادقة الثنائية (2FA)، أو المفاتيح الخاصة، أو عبارات ذاكرية، أو تفويض عقود ذكية خبيثة.

- البرمجيات الخبيثة والفيروسات: قد تتربص أحصنة طروادة، وبرمجيات تسجيل لوحة المفاتيح، ومخترقي الحافظة وغيرها من البرامج الخبيثة بأجهزة الكمبيوتر أو الأجهزة المحمولة الخاصة بالمستخدمين، فتسرق المعلومات الحساسة (مثل كلمات مرور المحفظة والمفاتيح الخاصة) أو تستبدل عناوين المحفظة المنسوخة بعناوين المهاجمين.

- هجمات تبديل بطاقات SIM: يقوم المهاجمون بالخداع أو التواطؤ مع مشغلي الاتصالات لتحويل رقم هاتف الضحية إلى بطاقة SIM تحت سيطرتهم. وبمجرد النجاح في ذلك، يمكن للمهاجمين تلقي رموز التحقق من الضحية عبر الرسائل النصية القصيرة، وتجاوز المصادقة الثنائية القائمة على الرسائل النصية القصيرة (SMS 2FA) للسيطرة على حسابات الصرف أو الخدمات الأخرى المرتبطة برقم الهاتف.

- الثغرات الأمنية في الصرافة وحوادث السرقة: على الرغم من الاستثمارات الكبيرة في مجال الأمن من قبل البورصات الكبيرة، إلا أنها لا تستطيع القضاء تمامًا على مخاطر الهجمات التي تشنها منظمات القراصنة ذوي المهارات العالية. فقد أدت الحوادث التاريخية لاختراق المحافظ الساخنة للبورصات واختراق بيانات المستخدمين إلى خسائر كبيرة في الأصول بالنسبة للمستخدمين.

- مخاطر عقود DEX الذكية: إن جوهر البورصات اللامركزية هو العقود الذكية. إذا احتوى الكود البرمجي للعقد الذكي في بورصة الأوراق المالية اللامركزية على ثغرات أو عيوب منطقية، فقد يستغلها المهاجمون لسرقة الأموال من مجمعات السيولة لدى المستخدمين أو التلاعب بالأسعار.

- التهديدات الأمنية الجسدية وجرائم العنف: وكما أبرزت حالة جنوب أفريقيا، فإن الأفراد الذين يتباهون علنًا بحيازاتهم الكبيرة من العملات الرقمية أو الذين يتم تسريب معلومات حساسة (مثل عناوين منازلهم أو أوضاع أصولهم) قد يصبحون أهدافًا للاختطاف أو السرقة. ويبرز هذا الخطر بشكل خاص في المناطق التي تعاني من ضعف الأمن أو ضعف تنظيم وإنفاذ الأصول الرقمية.

- سحب السجادة: في المشاريع الناشئة سيئة التنظيم (خاصةً الرموز الصغيرة أو مشاريع NFT في بعض بورصات العملات الرقمية)، قد تسحب فرق المشروع السيولة بشكل مفاجئ وتتخلى عن المشاريع بعد جمع الأموال أو تضخيم أسعار الرموز المميزة، مما يجعل NFTs المستثمرين بلا قيمة.

تطور البيئة التنظيمية وتأثيرها على البيئة التنظيمية

- الاتجاهات التنظيمية العالمية الصارمة والواضحة بشكل متزايد: تعمل الحكومات والهيئات التنظيمية الدولية (مثل فرقة العمل المعنية بالإجراءات المالية ومنظمة الرقابة المالية الدولية ومجلس الاستقرار المالي) على تعزيز الرقابة على سوق الأصول الرقمية تدريجيًا لحماية المستثمرين ومنع غسل الأموال والحفاظ على استقرار السوق المالية. وعلى الرغم من أن التقدم والتركيز يختلفان من بلد إلى آخر، إلا أن الاتجاه العام يتحول من "عدم التدخل" إلى "التنظيم النشط".

- تعزيز متطلبات اعرف عميلك/مكافحة غسل الأموال وتمويل الإرهاب: تزداد صرامة متطلبات "اعرف عميلك" (KYC)، ومكافحة غسيل الأموال، ومكافحة تمويل الإرهاب (مكافحة تمويل الإرهاب) بالنسبة لبورصات العملات الرقمية ومقدمي خدمات المحفظة وغيرهم من مقدمي خدمات الأصول الافتراضية (VASPs)، مما يجعلها أكثر توافقًا مع المؤسسات المالية التقليدية. تتطلب "قاعدة السفر" الخاصة بفرقة العمل المعنية بالإجراءات المالية الدولية (FATF) من مقدمي خدمات الأصول الافتراضية تبادل المعلومات حول الأطراف المشاركة في التحويلات، والتي يتم تشريعها تدريجيًا في مختلف البلدان.

- الامتثال الضريبي والإبلاغ عن المعلومات: تركز السلطات الضريبية على مستوى العالم بشكل متزايد على فرض الضرائب على معاملات الأصول الرقمية وتعزيز متطلبات جمع المعلومات وإعداد التقارير. على سبيل المثال، التنفيذ القادم للنموذج 1099-DA في الولايات المتحدة.

- التنظيم المتخصص للعملات المستقرة: تقوم العديد من البلدان بصياغة أو تنفيذ أطر تنظيمية محددة تستهدف العملات المستقرة، وتتناول جوانب مثل شفافية الاحتياطي، ومؤهلات الإصدار، والمخاطر التشغيلية (على سبيل المثال، لائحة الاتحاد الأوروبي الخاصة بالاتحاد الأوروبي الخاصة بالبنوك المركزية).

- توضيح الرقابة التنظيمية لرموز الأمان: توضيح الأصول الرقمية التي تُصنف على أنها أوراق مالية وإخضاعها للوائح الأوراق المالية الحالية.

التأثير

ستساعد اللوائح التنظيمية الأكثر صرامة ووضوحًا في التطور الصحي للسوق على المدى الطويل، وستعزز ثقة المستثمرين المؤسسيين، وستحد من التلاعب والاحتيال في السوق. ومع ذلك، قد يؤدي ذلك أيضًا إلى زيادة تكاليف الامتثال بالنسبة لمقدمي خدمات القيمة المضافة الافتراضية، والحد من بعض نماذج الأعمال التي تركز على إخفاء الهوية، وربما يؤثر على وتيرة الابتكار في السوق.

التطورات في تقنيات أمن المنصات

ولمواجهة التهديدات الأمنية والمتطلبات التنظيمية المتزايدة التعقيد، تعمل منصات التداول باستمرار على ترقية تقنياتها الأمنية:

- أنظمة AML/KYT المعززة: تتبنى البورصات تقنيات متقدمة (مثل الذكاء الاصطناعي، والتعلم الآلي، وتحليل البيانات الضخمة، وأدوات تحليل سلسلة الكتل) لرصد وتحديد أنماط التداول المشبوهة والانتماءات ذات العناوين عالية المخاطر في الوقت الفعلي، والوفاء بالتزامات مكافحة غسيل الأموال ومراقبة المخاطر.

- إطار عمل أمني متعدد الطبقات: ويشمل ذلك تخزين المحفظة الباردة لغالبية الأصول، وتفويض متعدد التوقيعات للمحافظ الساخنة، ووحدات أمان الأجهزة (HSM) التي تحمي المفاتيح الخاصة، وأنظمة الكشف عن الحالات الشاذة وأنظمة التنبيه في الوقت الفعلي، وتأخير السحب مع آليات المراجعة اليدوية، وإنشاء صناديق حماية أصول المستخدم (مثل صندوق SAFU الخاص ب Binance).

- أنظمة التحكم في المخاطر الذكية: وهي تقيّم مخاطر الحساب في الوقت الفعلي استناداً إلى تحليل سلوك المستخدم، وبصمات الجهاز، ومراقبة عنوان IP، وغيرها من المعلومات متعددة الأبعاد لتحديد سرقة الحساب المحتملة أو السلوك الاحتيالي.

- عمليات التدقيق الأمني وبرامج مكافأة الأخطاء الأمنية: دعوة شركات الأمن السيبراني الخارجية ذات السمعة الطيبة بانتظام لإجراء عمليات تدقيق أمني شاملة واختبارات اختراق لأنظمة المنصة. بالإضافة إلى ذلك، إنشاء برامج مكافأة الأخطاء البرمجية لتشجيع المخترقين والباحثين الأمنيين على الإبلاغ عن المشكلات الأمنية المحتملة.

- تثقيف المستخدم الأمني وأدواته: توفير إرشادات أمنية شاملة للمستخدم، والترويج لاستخدام أساليب المصادقة الثنائية القوية، وتقديم أدوات الكشف عن البريد الإلكتروني الاحتيالي.

باختصار، يُعد الوعي بالتهديدات الأمنية والتدابير الاستباقية أمرًا بالغ الأهمية في بيئة تداول الأصول الرقمية، ليس فقط لضمان حماية الأصول الشخصية ولكن أيضًا لتعزيز نظام بيئي أكثر أمانًا للتداول.